Anleitung: Lancom Router & Shrew VPN Client mit XAuth einrichten

Vorraussetzung

- die Grundeinrichtung des Lancom ist abgeschlossen

- der Internetzugang am Lancom ist eingerichtet

- eine Feste IP Adresse ist für den Internetzugang oder dyndns ist eingerichtet (der Router ist über diese Adresse von extern erreichbar)

Eine Anleitung zur Einrichtung des Lancom Routers und des Shrew VPN Client ohne XAuth Authentifizierung findet ihr hier: https://chefs-kb.de/lancom-shrew-vpn-client.

Einrichtung des VPN Profils am Lancom Router

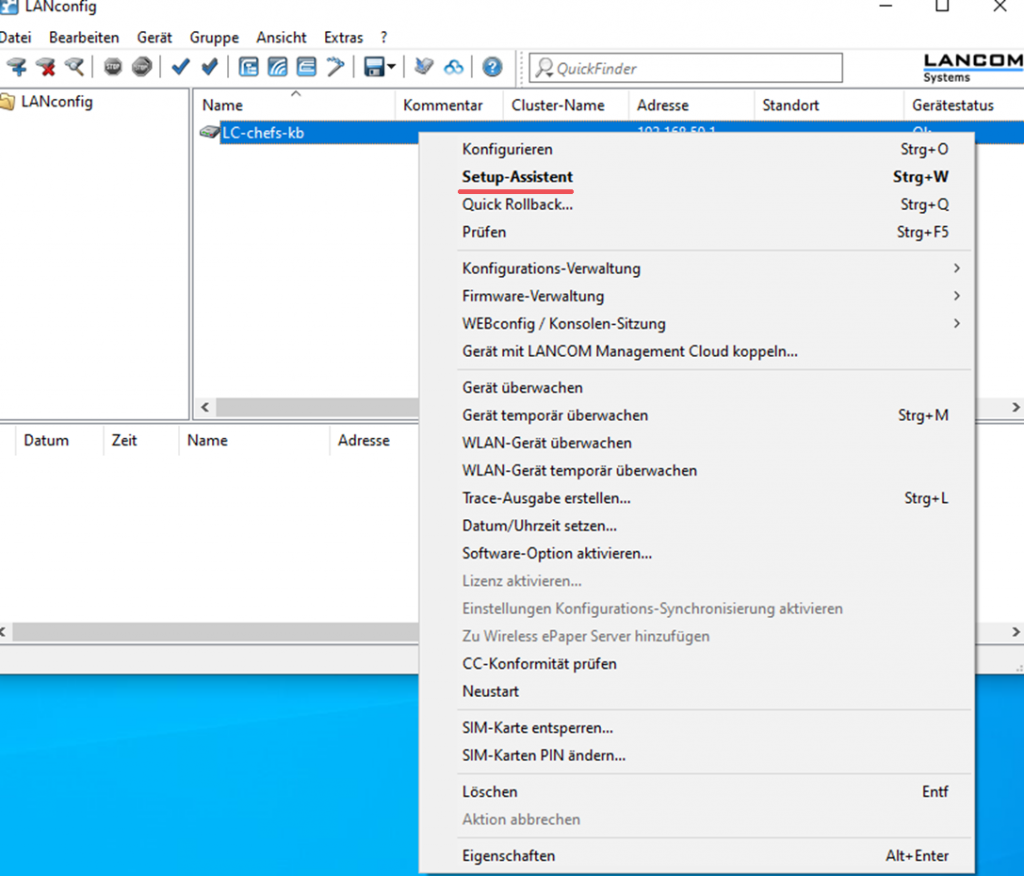

Mit Hilfe von Lanconfig https://www.lancom-systems.de/downloads/ starten wir den Setup-Assistenten. In dem wir auf den entsprechenden Router mit der rechten Maustaste klicken und „Setup-Assistent“ auswählen.

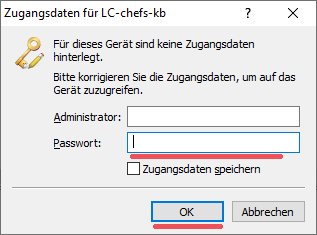

Anschließend werden gegebenenfalls die Anmeldedaten vom Lancom Router abgefragt. Der Benutzername kann, wenn kein zusätzlich angelegter Benutzer verwendet werden soll, freigelassen werden.

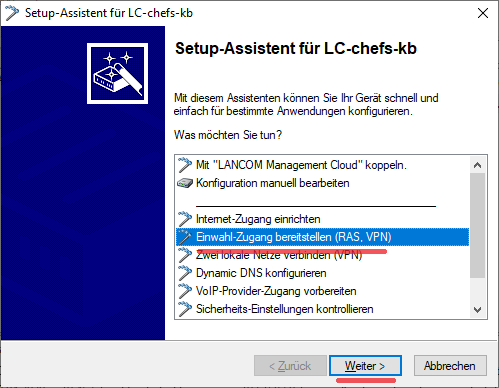

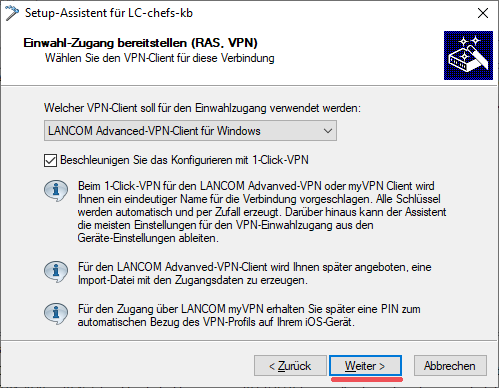

Nun startet eine Maske mit für verschiedene Assistenten, je nach Lancommodel unterscheiden sich hier die Assistenten. Für die Einrichtung unseres VPN Profils verwenden wir „Einwahl-Zugang bereitstellen (RAS, VPN)“.

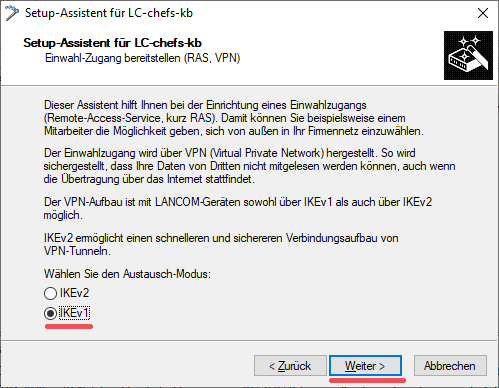

Anschließend startet der Assistent zur Einrichtung des VPN Profils.

Hier bitte „IKEv1“ auswählen und anschließend auf „Weiter“ klicken.

Im nächsten Dialogfenster, müssen wir keine Änderungen vornehmen.

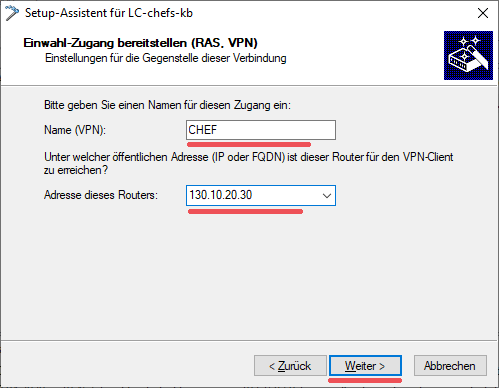

Im nächsten Dialogfenster müssen wir dem VPN Profil einen Namen vergeben. Unter diesem wird das Profil im Router hinterlegt. Im Feld „Adresse dieses Routers“ muss bei der ersten Einrichtung eines VPN Profils die externe Feste IP Adresse des Routers bzw. die dyndns Adresse unter welcher dieser Router von extern erreichbar ist hinterlegt werden.

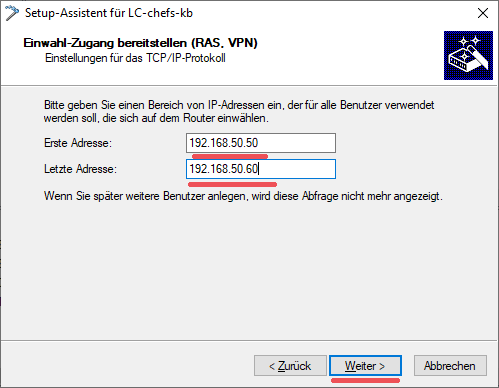

Das nächste Fenster erscheint nur bei der ersten Einrichtung eines VPN Profils. Hier ist ein Bereich von IP Adressen anzugeben, welchen der Router verwenden kann, um bei einer VPN Einwahl dem Client eine IP zu vergeben. Dieser sollte natürlich mindestens dem entsprechen, wieviel Clients sich gleichzeitig einwählen und dieser sollte nicht durch andere Geräte belegt sein (oder sich mit einem anderen DHCP Bereich überschneiden).

Wie ihr den IP Bereich im Lancom Router anpassen könnt, bzw. wie ihr einzelnen VPN separate IP Adressen zuweisen könnt findet ihr hier: https://chefs-kb.de/lancom-vpn-einwahl-ip-zuweisung

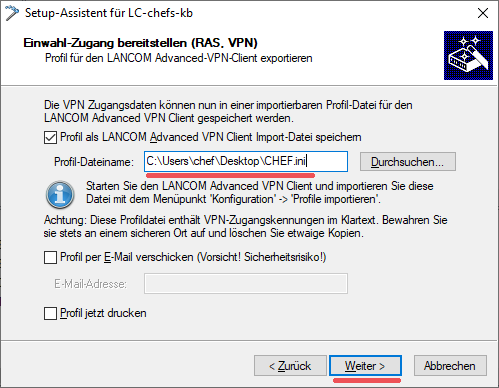

Im letzten Schritt im Assistenten muss nur noch der Speicherort der Konfigurationsdatei angegeben werden. Hier wird eine ini Datei erzeugt, welche wir für die Einrichtung des VPN Profils im Shrew VPN Client verwenden werden.

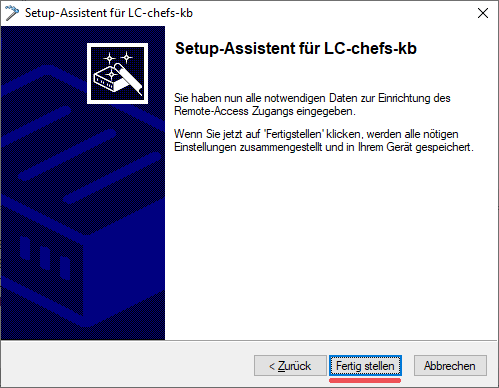

Abschließend ist nur noch der Assisten abzuschließen, in dem man auf „Fertig“ klickt. Im Anschluss wird diese neu erstellte Konfiguration in den Lancom übertragen.

Nach dem Upload der Konfiguration in den Router wird noch abgefragt, ob ein weiterer Assistent gestartet werden soll, dies können wir mit einem Klick auf „Nein“ beenden

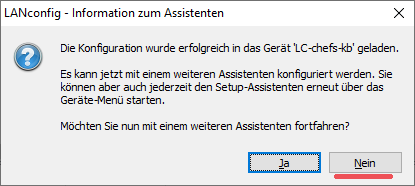

Um XAUTH für dieses Profil zu einzurichten, müssen wir in die Konfiguration des Routers, dazu ist mit der rechten Maustaste der Router (in Lanconfig) anzuklicken und im Kontextmenu -> Konfigurieren auszuwählen.

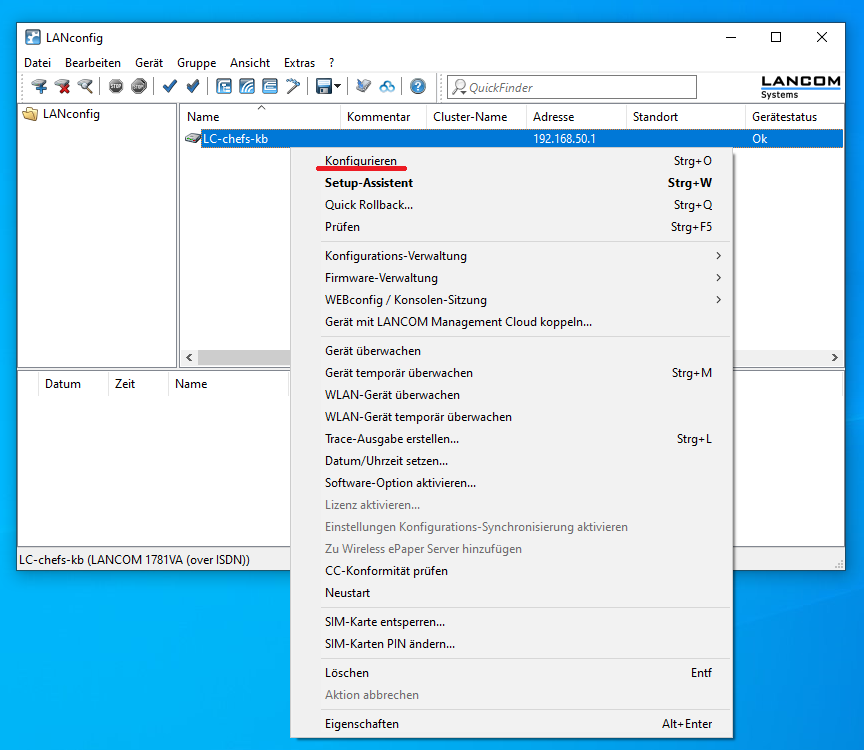

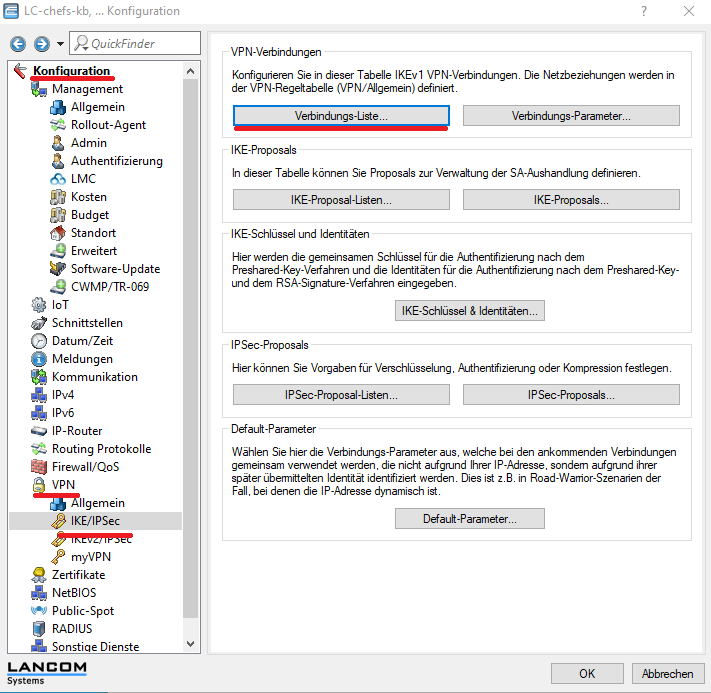

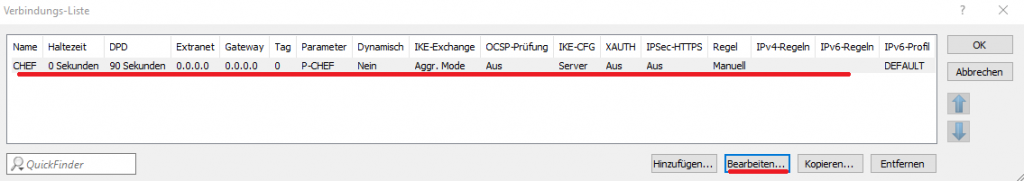

Als ersten müsen wir für das existierende VPN Profil, XAUTH aktivieren. Dies erfolgt in der Konfiguration -> VPN -> IKE/IPSEC -> Verbindungs-Liste

In der nun aufgerufenen Maske ist das entsprechende VPN Profil auszuwählen (Doppelklick oder „Bearbeiten“).

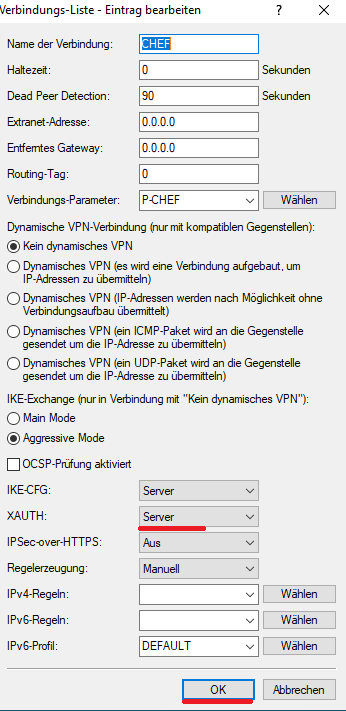

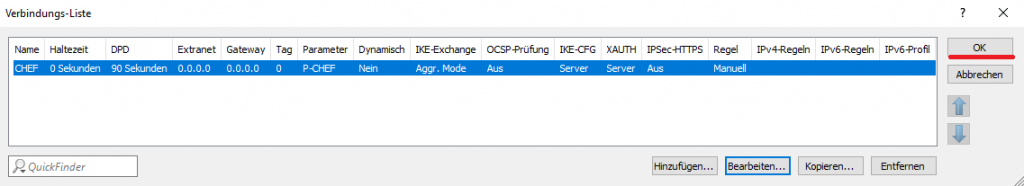

Anschließend müssen wir im Feld „XAUTH“, „Server“ auswählen. Das Fenster kann nun mit einem Klick auf „OK“ geschlossen werden.

Die Verbindungs-Liste kann ebenfalls mit einem Klick auf „OK“ geschlossen werden.

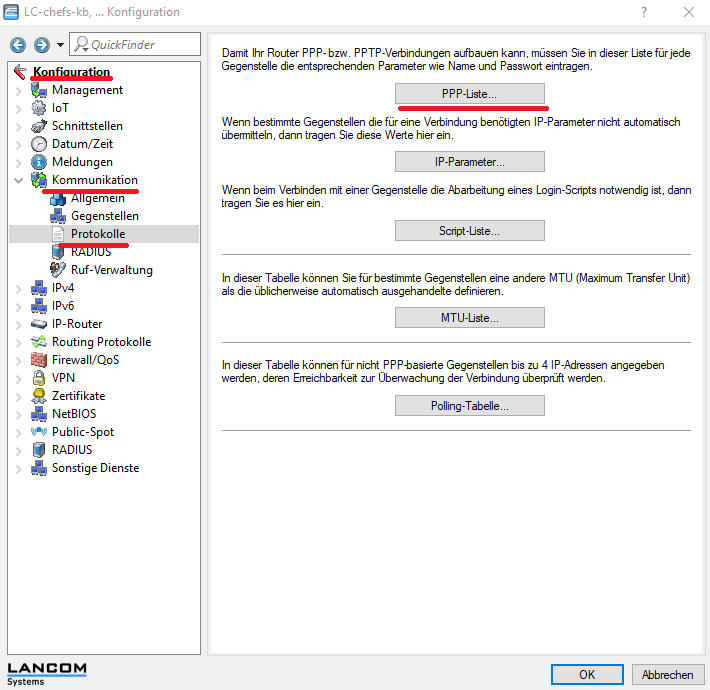

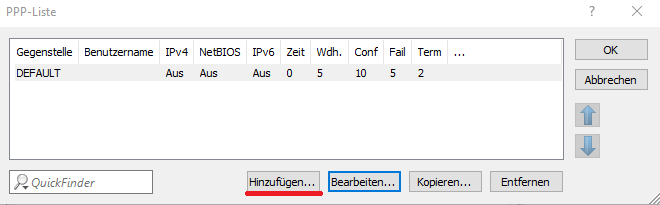

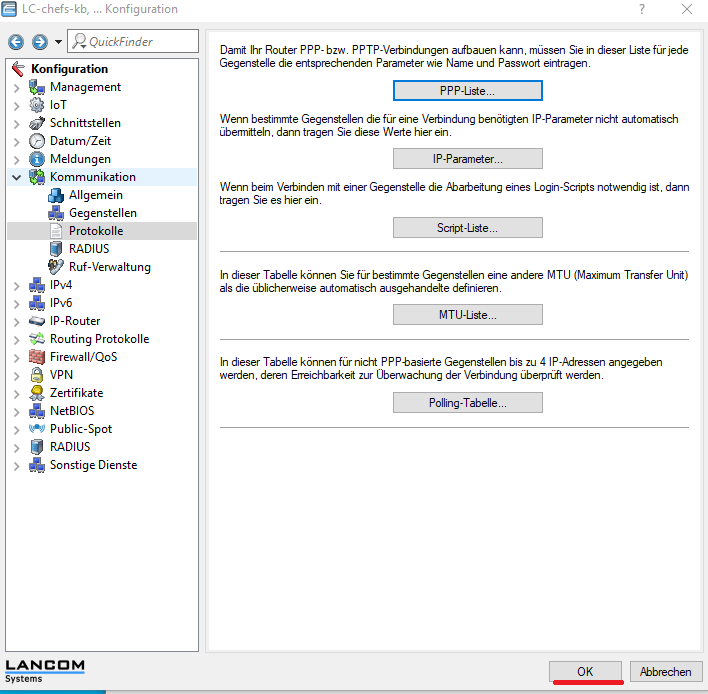

Anschließend muss die „PPP-Liste“ unter Konfiguration -> Kommunikation -> Protokolle -> PPP-Liste aufgerufen werden.

In der PPP-Liste müssen wir einen neuen Eintrag über „Hinzufügen“ erstellen.

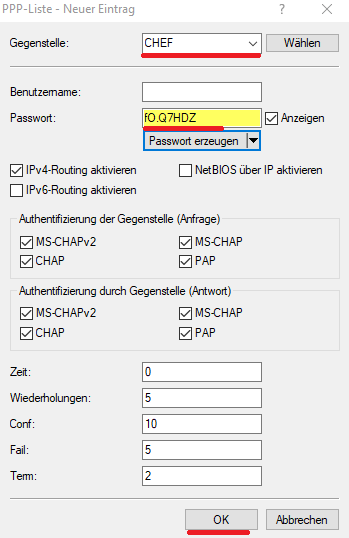

In der nun aufgerufenen Maske müssen wir als Gegenstelle unser vorhandenes VPN Profil auswählen und anschließend nur noch im Feld „Passwort“ unser gewünschtes XAUTH Kennwort hinterlegen (entweder selbst definieren oder durch einen Klick auf „Passwort erzeugen“ eins generieren lassen). Das Feld „Benutzername“ bleibt leer.

Die Maske kann nun mit einem Klick auf „OK“ geschlossen werden.

Unsere Daten für die XAUTH Anmeldung lauten nun:

Benutzername: CHEF (Gegenstellenbezeichnung bzw. VPN Profilname)

Kennwort: fO.Q7HDZ (Passwort aus der PPP-Liste)

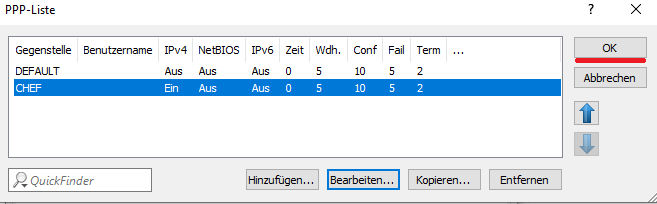

Das Fenster PPP-Liste kann ebenfalls mit einem Klick auf „OK“ geschlossen werden.

Anschließend ist nur noch die Konfiguration zurück in den Lancom Router zu schreiben. Dies erfolgt indem man die Konfiguration mit einem Klick auf „OK“ schließt.

Die Einrichtung von XAUTH für das VPN Profil „CHEF“ ist nun abgeschlossen. Kommen wir nun zur Einrichtung des Shrew VPN Client.

Einrichtung des VPN Profils im Shrew VPN Client

Ich gehe davon aus, dass der Shrew VPN Client https://www.shrew.net/download/vpn bereits auf dem Rechner installiert ist.

In dieser Anleitung gehe ich von der „Standard Edition“ Installation aus.

Wobei die Einrichtung sich von der „Professional Edition“ nicht unterscheidet.

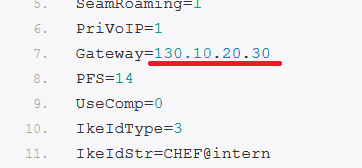

Alle Informationen, welche wir für die Einrichtung des Shrew VPN Clients benötigen, können wir aus der zuvor erstellten ini Datei entnehmen.

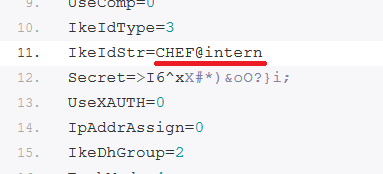

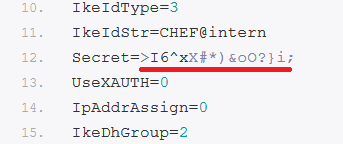

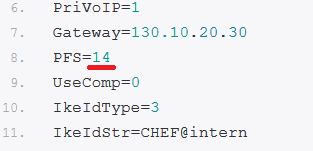

[PROFILE1] Name=LC-chefs-kb-CHEF ConnMedia=21 ConnMode=0 SeamRoaming=1 PriVoIP=1 Gateway=130.10.20.30 PFS=14 UseComp=0 IkeIdType=3 IkeIdStr=CHEF@intern Secret=>I6^xX#*)&oO?}i; UseXAUTH=0 IpAddrAssign=0 IkeDhGroup=2 ExchMode=4 IKE-Policy=WIZ-PSK-AES-SHA IPSEC-Policy=WIZ-ESP-AES-SHA [IKEPOLICY1] IkeName=WIZ-PSK-AES-SHA IkeAuth=1 IkeCrypt=6 IkeHash=2 [IKEPOLICY2] IkeName=WIZ-PSK-AES-SHA IkeAuth=1 IkeCrypt=4 IkeHash=2 [IPSECPOLICY1] IPSecName=WIZ-ESP-AES-SHA IpsecCrypt=6 IpsecAuth=2 [IPSECPOLICY2] IPSecName=WIZ-ESP-AES-SHA IpsecCrypt=4 IpsecAuth=2

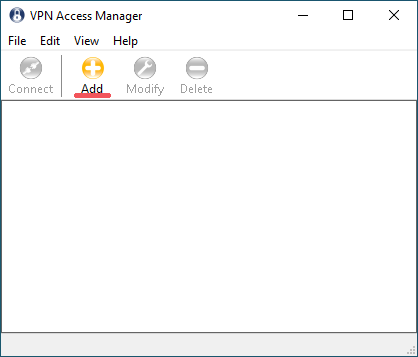

Zunächst ist der Shrew VPN Client zu starten. Zum hinzufügen eines neuen Profils ist auf „Add“ zu klicken.

In der nun geöffneten Maske werden alle benötigten Daten hinterlegt.

Unter der ersten Registerkarte „General“ im Feld „Host Name or IP Adress“ müssen wir die externe IP Adresse/dyndns Adresse des Routers hinterlegen.

Diese finden wir in der ini Datei in Zeile 7 -> Gateway=130.10.20.30.

Entsprechend haben wir hier 130.10.20.30 einzutragen.

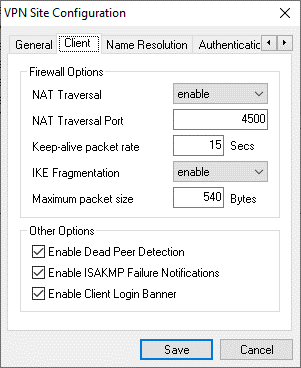

Unter der Registerkarte „Client“ müssen wir keine Änderungen vornehmen.

Unter „Name Resolutionen“ müssen wir ebenfalls keine Änderungen vornehmen. Man könnte hier aber z.B. unter „Server Address #1“ den DNS Server aus dem Zielnetz hinterlegen. Um die Namensauflösung aus de Zielnetz nutzen zu können. Ist z.B. dann interessant, wenn man Outlook anbinden möchte (ohne Outlook Anywhere zu nutzen) oder andere Programme, welche eine funktionierende Namensausflösung vorrausetzen.

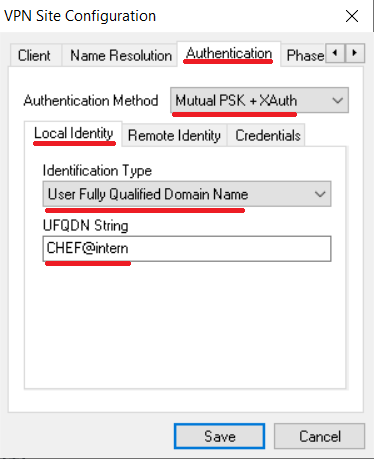

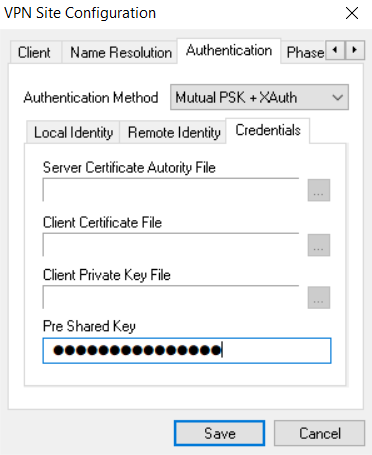

Nun kommen wir zur Registerkarte „Authentication“, hier sind einige Einstellungen notwendig. Hier ist auch die Reihenfolge der Einstellungen wichtig. Zu erst muss im Feld „Authentication Method“ „Mutual PSK + XAuth“ ausgewählt werden. Anschließend ist uner „Identification Type“ „User Fully Qulified Domain Name“ auszuwählen, da der automatisch generierte Benutzername, welchen wir aus Zeile 11 aus der ini Datei entnehen können -> IkeIdStr=CHEF@intern ein User Fully Qulified Domain Name ist. Entsprechend ist „CHEF@intern“ in das Feld „UFQDN String“ einzutragen.

Anschließend ist weiterhin unter „Authentication“ im unteren Bereich auf die Registerkarte „Credentials“ zu klicken. Hier ist aus der ini Datei aus Zeile 12 -> Secret=>I6^xX#*)&oO?}i; -> der Pre Shared Key: I6^xX#*)&oO?}i; in das Feld „Pre Shared Key“ einzutragen.

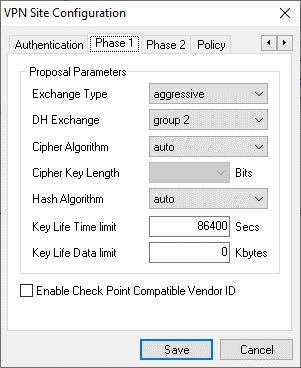

Unter der Registerkarte „Phase 1“ müssen wir keine Änderungen vornehmen.

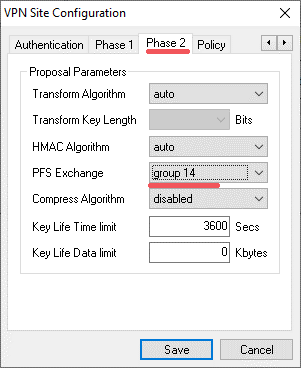

Unter der Registerkarte „Phase 2“ müssen wir die „PFS Exchange “ Gruppe anpassen. Hier ist „group 14“ zu hinterlegen. Entnommen kann das auch wieder aus der ini Datei aus Zeile 8 -> PFS=14.

Dies kann in späteren oder auch früheren Lanconfig und Firmwareversionen des Lancom Routers variieren, deshalb schreib ich immer die Position aus der ini Datei hinzu, damit ihr den richtigen Wert übernehmen könnt und die Anleitung möglichst lange aktuell bleibt.

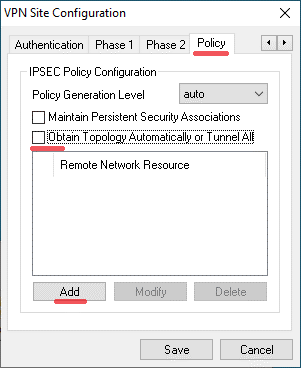

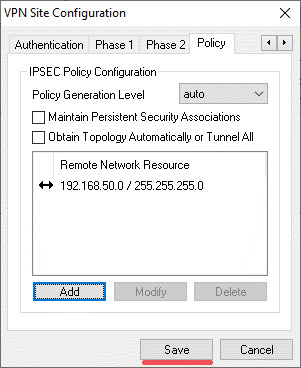

Unter der Registerkarte „Policy“ muss man keine Änderungen vornehmen. Je nach Einsatzzweck des VPN empfehle ich hier aber Änderungen vorzunehmen. In der Standardeinstellungen also mit aktivieren „Optain Topology Automatically or Tunnel All“ wird sämtlicher Netzwerkverkehr, welcher nicht lokal ist durch den VPN Tunnel übertragen. Also auch der Zugriff auf das Internet. Dies kann unter Umständen ja gewünscht sein. Möchte man aber z.B. via RDP auf einem Rechner im Firmennetzwerk zugreifen, aber lokal (nicht durch den VPN Tunnel über das Firmennetzwerk) im Internet surfen, dann muss das Häkchen entfernt werden und anschließend auf „Add“ geklickt werden.

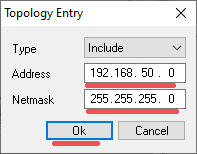

Im nun aufgerufenen Fenster ist das Netz einzutragen, auf welches man mit Hilfe des VPN Tunnels zugreifen möchte. Die Eingabe ist mit einem Klick auf „OK“ zu übernehmen.

Das hinzugefügte Netzwerk (es können mehrere Netzwerke hinzugefügt werden) wird nun unter „Remote Netzwork Resource“ angezeigt.

Die Konfiguration im Shrew VPN Client ist nun soweit abgeschlossen. Die Änderungen können mit einem Klick auf „Save“ gespeichert werden.

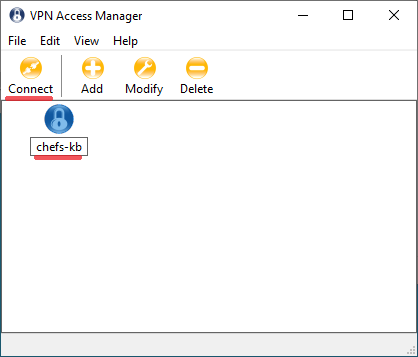

Das Profil wird nun im Access Manager angezeigt. Es kann hier auch umbenannt werden, indem man mit der rechten Maustaste angeklickt und auf „Renename“ klickt.

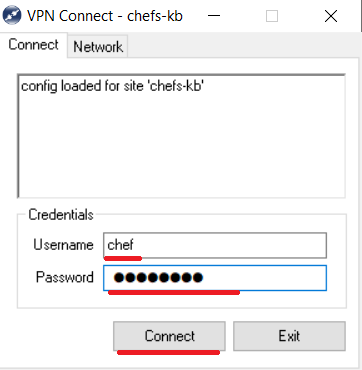

Zum Test des VPN Profils ist dies einfach doppelt anzucklicken.

Und im nun öffnenden Fenster sind die Anmeldedaten für XAuth einzugeben, anschließend ist auf „Connect“ zu klicken.

Username: CHEF (Gegenstellenbezeichnung bzw. VPN Profilname)

Password: fO.Q7HDZ (Passwort aus der PPP-Liste)

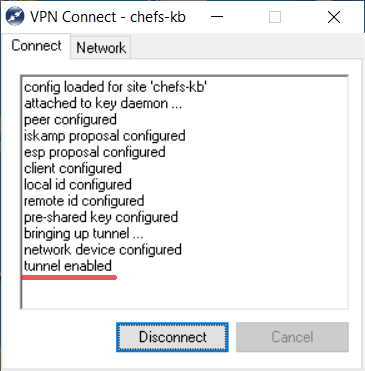

Wenn der Tunnel erfoglreich aufgebaut wurde erscheint im Fenster die Meldung „tunnel enabled“.

Der Tunnel kann wieder über den Button „Disconnect“ getrennt werden.

Der Shrew VPN Client kann nicht bei IPv6 Anschlüssen genutzt werden, wie diese z.B. bei Privatanschlüssen durch Unitymedia betrieben werden. Hier empfehle ich den Einsatz des NCP VPN Client. Ein Anleitung des NCP Client folgt in kürze.

Weitere Anleitungen zum Thema Lancom findet ihr hier: https://chefs-kb.de/category/anleitungen

Wenn ich Dir weiterhelfen konnte, würde ich mich sehr freuen, wenn du eine Spende via Paypal hier lassen könntest, oder mir einen Kaffee über ko-fi.com ausgeben würdest.Dir weiterhelfen konnte, würde ich mich sehr freuen, wenn du mir einen Kaffee ausgeben würdest.

2 Replies to “Anleitung: Lancom Router & Shrew VPN Client mit XAuth einrichten”

Danke für den Artikel! Diese Lösung ist einfacher, als die Variante die ich bisher eingesetzt habe.